オンラインでのアイデンティティを保護する: オンラインで自分のアイデンティティを隠すための包括的なガイド

Fri Jun 16 2023admin

オンラインで情報を検索すると、個人データがリスクにさらされやすくなります。広告主は、あなたの閲覧履歴から得られる貴重なデータを積極的に蓄積します。たとえば、検索フィールドに「ジム」や「減量」などの検索語を入力すると、広告主はフィットネスや体重管理に対するあなたの関心を推測し、関連する製品やサービスの関連広告を送信する可能性があります。

これらの行為は法的な範囲内にありますが、悪意のある者が個人的な利益のためにデータを悪用する可能性もあります。たとえば、サイバー犯罪者は、インターネットの秘密部分でクレジット カードの詳細を販売する可能性があります。ハッカーや違法な個人がオンライン マーケットプレイスや銀行システムに不正にアクセスして個人情報を入手し、重大な結果を招く可能性があることは明らかです。彼らはあなたがオンラインで共有するあらゆるコンテンツを利用することができ、あなたの個人データを保護することが最も重要であることを強調しています。

オンラインで自分の身元を隠すにはどうすればよいですか?

シークレットモードを採用する

自分の個人情報が悪者の手に渡ることを誰も望んでいないため、オンライン プライバシーの問題は多くの人々の間で大きな懸念を集めています。個人データを保護するための対策はいくつかありますが、その 1 つとして、Web の閲覧中に「シークレット」モードを使用することが挙げられます。この機能は、2005 年に Apple によって Safari ブラウザ内に初めて導入され、その後 2008 年から 2010 年にかけて、Google Chrome、Internet Explorer (現在の Edge)、Mozilla Firefox、Opera などの他の著名なブラウザに採用されました。

シークレット モードを利用すると、ユーザーは情報を秘匿し、知人や家族 (ローカル ユーザー) にのみユーザー データを開示することができます。ただし、このモードにもかかわらず、インターネット サービス プロバイダー (ISP)、Wi-Fi 所有者、Web サイト管理者、およびローカル ネットワーク監督者は引き続きユーザーの閲覧記録にアクセスできます。シークレット モードは、ユーザーがすぐに監視されることから自分の身元を隠すのに役立ちますが、私たちはその真の匿名性については懐疑的です。 Firefox と Google Chrome は両方とも警告を発し、シークレット モードであっても、サービス プロバイダーがすべてのユーザーの閲覧記録を認識し、それらをコンピューターの所有者に関連付けることができることをユーザーに思い出させました。

職場環境では、ローカルのシステム管理者がユーザーのインターネット活動を追跡できます。企業は時間の無駄を防ぐために、特定の Web サイト (ソーシャル ネットワーキング プラットフォーム、インスタント メッセージング サービスなど) への従業員の訪問を対象を絞った追跡を採用することがよくあります。このようなシナリオでは、シークレット モードは効果がないことが判明していることに注意することが重要です。専用ソフトウェアを使用すると、管理者は従業員の訪問を迅速に監視し、訪問したサイト、タイムスタンプ、期間、使用されたリソースなどの詳細をキャプチャできます。したがって、個人データの安全性を確保することが依然として最優先事項であり、オンライン プライバシーを強化するためにシークレット モードのみに依存する以上の努力が必要です。

Torブラウザ

オンラインでの身元を隠す方法を検討していますか?自分の身元を効果的に秘匿し、インターネットの安全性を高めるテクノロジー、Tor を導入してください。このネットワークの背後にある基本概念は、ほとんどの参加者の間で相互不信が蔓延している環境内での匿名性とセキュリティの提供を中心に展開しています。 Tor ネットワークの核心は、複数のコンピュータを介してデータを暗号化して中継することで、IP アドレスを変更し、データ送信のための安全な経路を確立することにあります。

オンラインで自分の身元を隠すのはどのように機能しますか?

Tor は、サイバー スリラー映画のワンシーンに似た動作をします。Tor は、通常は 3 つのノード (ガード リレー、中継リレー、出口リレー) を含む複数のサーバーを横断することで、ユーザーを目的のサイトまたはサービスに接続します。リクエストまたはデータがネットワークに入る前に、ユーザーのコンピュータ上の特殊なプログラムが、各サーバーがデータの一部を単独で復号できる方法で暗号化します。

Web ブラウジングの安全性を高めるために、個人は一般に Tor ブラウザを利用することに頼っています。Tor ブラウザは、ネットワークの作成者によって開発された公式ブラウザであり、Tor ネットワークに接続するために必要な設定がすべて含まれています。当初、Tor ネットワークに接続するにはある程度の技術的能力が必要でしたが、時間の経過とともにプロセスは合理化されました。現在、誰でも Tor ブラウザを自分のコンピュータにダウンロードし、起動してより安全なサーフィン体験を始めることができます。

それは完璧な選択でしょうか?

それにもかかわらず、Tor ブラウザには一連の注目すべき制限があり、使用する前に慎重に検討する必要があります。

まず、すべてのデータが脆弱性の影響を受けないわけではないことを認識することが重要です。プラグインやアドオンを使用する場合、プラグインやアドオンがそれぞれの開発者にデータを送信するため、個人情報が公開され、匿名性が損なわれる可能性があることに留意することが不可欠です。

次に、Tor ネットワーク内で接続するノードが増えるほど、Web ページの読み込み速度が遅くなり、ブラウジング エクスペリエンスが通常よりも大幅に遅くなります。この結果は、Tor ネットワークで採用されている送信方法によって発生します。複数のノードを介したデータの暗号化と転送は、本質的にブラウジング速度にある程度の影響を与えます。

最も重要なのは、Tor が絶対的な匿名性を保証するものではないという認識です。主な問題は Tor 出口ノードにあります。これらのノードは、SMTP、FTP、HTTP などの暗号化されていない通信プロトコルの監視を容易にするため、Cookie、ログイン資格情報、パスワード、アップロードおよびダウンロードされたファイルなどの機密情報が含まれます。したがって、Tor を利用する場合でも、機密データの不用意な漏洩を防ぐために、個人情報の慎重な取り扱いは依然として不可欠です。

VPN

仮想プライベート ネットワーク (VPN) は、インターネット使用中に個人データを保護するように設計されたサービスです。このサービスは、暗号化に基づくキーの区別により、通常のインターネット接続を介して Web への接続を確立します。 VPN 経由で送信されるすべてのデータは暗号化され、匿名性を維持して身元を隠す簡単な手段を提供します。ただし、VPN が絶対的なセキュリティを提供するわけではないことを認識することが重要です。

コンピュータベースの仕事に従事し、ブロックされた Web サイトにアクセスしようとする個人の場合、専用のプログラム (VPN クライアント) をコンピュータにインストールするか、ブラウザ拡張機能を使用するオプションがあります。それにもかかわらず、このアプローチにはいくつかの注目すべき欠点が伴います。

まず、VPN はインターネット速度を妨げる可能性があります。暗号化に必要な時間と、トラフィックが通過する必要がある距離が長くなる場合が多いため、これは VPN サーバーがリモートの場所にあることが原因である可能性があります。

次に、VPN 接続を使用すると、パブリック ネットワーク上で断続的なトラフィック バーストが発生する可能性があります。このような接続の切断やデータ漏洩にすぐに気付かないと、VPN 接続が自動的に再開されないため、不便になる可能性があります。

さらに、DNS クエリは通常、仮想の安全な DNS サーバーではなく、パブリック ネットワーク DNS サーバーに依存します。これらのサーバーが誤った応答を返した場合、ユーザーは要求されたドメインの不正なアドレスに誘導される可能性があります。したがって、欺瞞的なオンライン バンキング プラットフォームやその他の詐欺サイトへのリダイレクトを回避するには、警戒が不可欠です。さらに、DNS サーバーを使用すると、ユーザーのおおよその地理的位置やインターネット サービス プロバイダーが明らかになる可能性があります。

最後に、さまざまな法的考慮事項が関係します。法律は管轄区域によって異なり、VPN クライアントとサーバーは異なる国に設置されることが多く、トラフィックはサードパーティの国を通過する可能性があります。その結果、送信されたデータのコピーを後の復号化のために保持することが可能になります。したがって、VPN サービスの利用には注意が必要であり、現地の法律や規制を遵守する必要があります。

プロキシを使用する

プロキシ サーバーは仲介者と呼ばれることが多く、ユーザーと最終サーバーの間を仲介するという正確な役割を果たします。この立場において、仲介者は必ずしも関係当事者の知識を持っているとは限りません。プロキシ サーバーは、他のサーバーへのリクエストの間接的な送信と、そこからの応答の受信を容易にします。

Web プロキシを使用すると、データが世界中のさまざまな地域にある複数のサーバーを通過するため、匿名の Web ブラウジングが可能になります。この複雑なルーティングにより、攻撃者が個人のプライバシーを保護する上で重要な要素である IP アドレスを追跡することが困難になります。

安全なプロキシ サーバーは、コンピュータとアクセスするウェブサイト間のパイプとして機能します。プロキシ経由で接続すると、匿名性、プライバシー、無制限の自由の感覚など、顕著な利点が得られます。

それにもかかわらず、プロキシ サーバー経由の接続では IP アドレスの隠蔽が可能になるだけであることを認識することが重要です。転送中のインターネット トラフィックは暗号化されないため、インターネット サービス プロバイダー (ISP) は引き続きオンライン アクティビティを監視できます。したがって、プロキシ サーバーを使用する場合は注意が必要です。

プロキシ サーバーは、特定の国に限定して大幅な割引を提供するオンライン ストアにアクセスするなど、位置情報を隠すことが不可欠な状況で有益であることが証明されています。ただし、Web サイトでは 100 を超えるパラメーターを使用して個人情報を追跡し、開示する可能性があることに注意することが重要です。匿名性とデータ保護を強化するには、Lalicat 検出防止ブラウザとプロキシ サーバーの使用を組み合わせて、オンラインのプライバシーとセキュリティを強化することをお勧めします。

Lalicat ブラウザ - 最適なソリューション

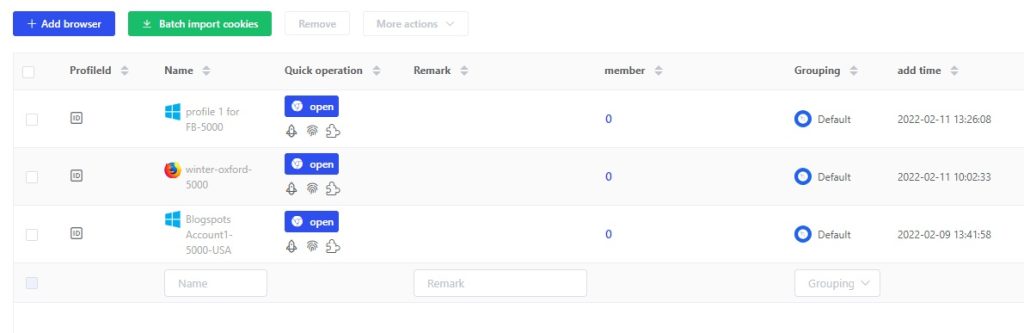

Antidetect ブラウザは、代替ブラウザ フィンガープリンティング プログラムを提供することで、インターネット ブラウジングに対する独特のアプローチを提供します。このプログラムを使用すると、ユーザーは複数の広告アカウントやソーシャル アカウントを同時に操作できるようになります。 Lalicat などの検出防止ブラウザを使用すると、すべての接続パラメータを変更して、Web サイトが認識するパラメータを指定しながら、プライベートにしたいパラメータを隠すことができます。

これらのパラメータには、画面解像度、タイムゾーン、色深度、CPU クラス、プラットフォーム、インストールされているフォント、プラグイン、Adblock 設定、ピクセル比、Canvas Blocker の使用状況など、幅広い要素が含まれます。これらのパラメータの操作を通じて、検出防止ブラウザはユーザーの本物の身元と位置を巧みに覆い隠し、それによってオンラインのプライバシーを保護し、全体的なセキュリティを強化します。

検出防止ブラウザを活用すると、追跡の防止、ハッキングのリスクの軽減、個人のプライバシーの保護、企業秘密の保護など、多くの利点が得られます。さらに、複数のアカウントを同時にシームレスに操作できるため、アカウントの禁止や制限に関する懸念が軽減されます。

なぜ他のものよりも優れているのでしょうか?

Antidetect ブラウザの愛好家は、Chromium フレームワークに基づいて構築されており、従来のブラウザと同じように便利で簡単に操作できる Lalicat の利便性とユーザーフレンドリーな性質に魅了されています。そのパフォーマンスは依然として迅速かつ妨げられず、匿名ツールを使用しないブラウジングに似ています。複数のアカウントを同時に使用する必要がある個人の場合は、信頼できるプロバイダーからプロキシを入手することをお勧めします。高品質のプロキシを採用することで、絶対的な匿名性を確保できます。

さらに、Lalicat は無料の試用期間を提供しており、このツールの有効性に対する信頼を植え付け、ユーザーが自分の要件に最も合ったサブスクリプション プランを選択できるようにしています。すべての機能に無制限にアクセスできる 3 日間の無料プランが提供されます。 Lalicat のユーザーは包括的な匿名性保護の恩恵を受け、それによって個人のプライバシーが強化され、全体的なセキュリティが強化されます。

検出防止ブラウザとプロキシ サーバーの統合により、オンラインのプライバシーとセキュリティが大幅に強化されます。本当の身元や場所の隠蔽を可能にするだけでなく、追跡に対する抑止力としても機能し、悪意のあるハッカーをかわし、企業の企業秘密を保護し、さらに多くの利点をもたらします。

追加措置

一時メール

電子メールを送信する場合、あなたの個人情報が暴露される可能性が非常に高くなります。この脆弱性は、本物の IP アドレスがメール サーバーに保存されているという事実から発生します。その結果、Google やその他の企業のような団体は、政府または権威ある機関からの要求を受けた場合、お客様の実際の IP アドレスを開示する場合があります。さらに、データ侵害は断続的に発生し、権限のない個人があなたの物理的な位置や、場合によってはあなたの本当の身元を明らかにする可能性があります。

オンラインのプライバシーとセキュリティを強化するために、私たちは一時メール サービスの利用を強く推奨します。一時的な電子メールでは、通常、プラットフォームを直ちに放棄する前に登録確認を受信する目的で、限られた期間だけ電子メール アドレスを使用する必要があるため、一時的な電子メールは自動的に削除されます。ただし、数日間の有効期限を提供する一時的なメール サービスを見つけることもできます。

一時的な電子メールのアプローチを採用すると、プライバシーを保護し、追跡やハッキングの試みを回避できます。さらに、スパムメールや宣伝広告の流入を回避できるため、電子メールの使用効率が全体的に向上します。

匿名支払い

匿名支払いシステムの選択には、無数のオプションが存在します。絶対的な匿名性を維持しながら電子アカウントの包括的な管理を求める人にとって、暗号通貨の利用は最適な選択肢として浮上します。暗号通貨は集中化されたデータセンターなしで運用されるため、金融取引が追跡されないことが保証され、それによって個人のプライバシーが保護され、全体的なセキュリティが強化されます。さまざまな暗号通貨の中で、ビットコインが最も有名であり、独自の暗号ウォレットを確立することは、デビットカードを取得するのと同じくらい簡単です。

ウォレットを作成すると、著名な取引所を通じて暗号通貨の取得が容易になります。これらの交換の普及は、システム内でユーザーによって確立された信頼の証拠として機能することがよくあります。希望の暗号通貨を取得したら、サービスの送金や支払いを迅速に実行できます。暗号通貨を使用して取引を行うオプションは大きな注目を集めており、現在、実行可能な支払い形式としてビットコインを採用する企業が増えています。

無料トライアルを取得

すべての新規ユーザーに3日間の無料トライアルを提供

機能に制限なし